.jpg?width=900&name=BANNER_BLOGPOST_SOLARWINDS_ORION_2021_Mesa%20de%20trabajo%201%201%20(1).jpg)

Conoce aquí los detalles sobre la vulnerabilidad de seguridad que se dio a conocer el pasado mes de Diciembre de 2020 sobre la Plataforma Orion® de SolarWinds, tras haber sufrido un ataque a la cadena de suministro, denominada como SUNBURST, sobre las actualizaciones del software de las versiones 2019.4 a 2020.2.1, lanzadas entre marzo y junio de 2020.

Pero, seguramente te estarás preguntando ¿Qué es SolarWinds Orion?. Es una plataforma de administración y monitoreo de infraestructura diseñada para simplificar la administración de TI en entornos locales, híbridos y de software como servicio (SaaS) a través de una única plataforma, a la cual se le agregan módulos que amplían los alcances de monitoreo y administración de las organizaciones.

Durante más de 20 años, SolarWinds ha desarrollado herramientas de software dirigidas a los administradores de TI para simplificar su trabajo en las áreas tecnológicas de las organizaciones, enfocadas siempre en la usabilidad y el cumplimiento.

Así es como SUNBURST se convirtió en un “Game Changer” en toda la industria del software, que no solamente impacta a SolarWinds, sino en general a toda la industria, principalmente en lo referente a los procedimientos de seguridad involucrados en toda la cadena de desarrollo y la posterior entrega al cliente final. Esto ha generado un sin fin de opiniones e inquietudes respecto a cómo los clientes finales pueden o no garantizar que el software adquirido de manera OpenSource, In-House, Licenciada o por Suscripción, sea confiable en cuanto a brechas de seguridad y a las correcciones en caso de presentarse.

Todo esto va mucho más allá de las funcionalidades por las cuales una herramienta de software es adquirida y que da espacio a una conversación mucho más amplia al respecto, ya sea transversal a los sectores públicos o privados, del tipo de organización o incluso, del tipo de tecnología y lenguajes de programación utilizados.

Entonces, bajo este contexto, SolarWinds opera en una industria altamente competitiva y ha tenido como prioridad principal la capacidad de proteger los datos de los clientes, ya que esta es una preocupación constante en la industria de la gestión de TI.

De hecho, la mayoría de los productos de SolarWinds las utilizan entidades del gobierno de USA, las principales Telcos a nivel mundial, contratistas de defensa y la mayoría de las empresas de Fortune 500. Todo esto se debe precisamente por la confianza que la marca ha tenido en estas dos décadas de trabajo.

Quizás, has leído o escuchado el término SUNBURST o SOLORIGATE en la mayoría de artículos y noticias. Para recapitular, este es un tipo de ataque denominado "de cadena de suministro" o "supply chain" es decir; que este tipo de ataques está dirigido a un usuario o cliente final de un producto o servicio, a través de un proveedor, o de varios proveedores para contrarrestar los controles y la seguridad que una entidad o cliente final pueda tener.

Por consiguiente, al atacar a un solo proveedor, se puede impactar muchas empresas al mismo tiempo, y a su vez evitar controles estrictos al momento de permitir el acceso a la infraestructura tecnológica, gracias a la confiabilidad que ya existe entre el proveedor y el objetivo del ataque.

Este es un aparte del comunicado oficial de SolarWinds al respecto:

“SolarWinds y nuestros clientes fueron víctimas de un ciberataque a nuestros sistemas que insertó una vulnerabilidad (SUNBURST) dentro de nuestras compilaciones de software de la Plataforma Orion® para las versiones 2019.4 HF 5, 2020.2 sin parchar y 2020.2 HF 1, que, si está presente y se activa, podría permitir potencialmente que un atacante comprometa el servidor en el que se ejecutan los productos Orion.

Este ataque fue un ataque muy sofisticado a la cadena de suministro, que se refiere a una interrupción en un proceso estándar que da lugar a un resultado comprometido, con el objetivo de poder atacar a los usuarios posteriores del software. En este caso, parece que el código estaba destinado a ser utilizado de forma selectiva, ya que su explotación requiere una intervención manual. Se nos ha informado de que la naturaleza de este ataque indica que puede haber sido realizado por un estado nacional externo, pero SolarWinds no ha verificado la identidad del atacante ”. Conoce más de Sunburst.

A diferencia de Sunburst, este NO es un código malicioso incrustado en las compilaciones de la plataforma SolarWinds Orion, como sí lo es un ataque a la cadena de suministro.

SUPERNOVA es un malware que se inserta por separado en un servidor IIS, el cual requiere acceso no autorizado a la red de una empresa y está diseñado para simular parte de un producto de SolarWinds . Conoce más de Supernova.

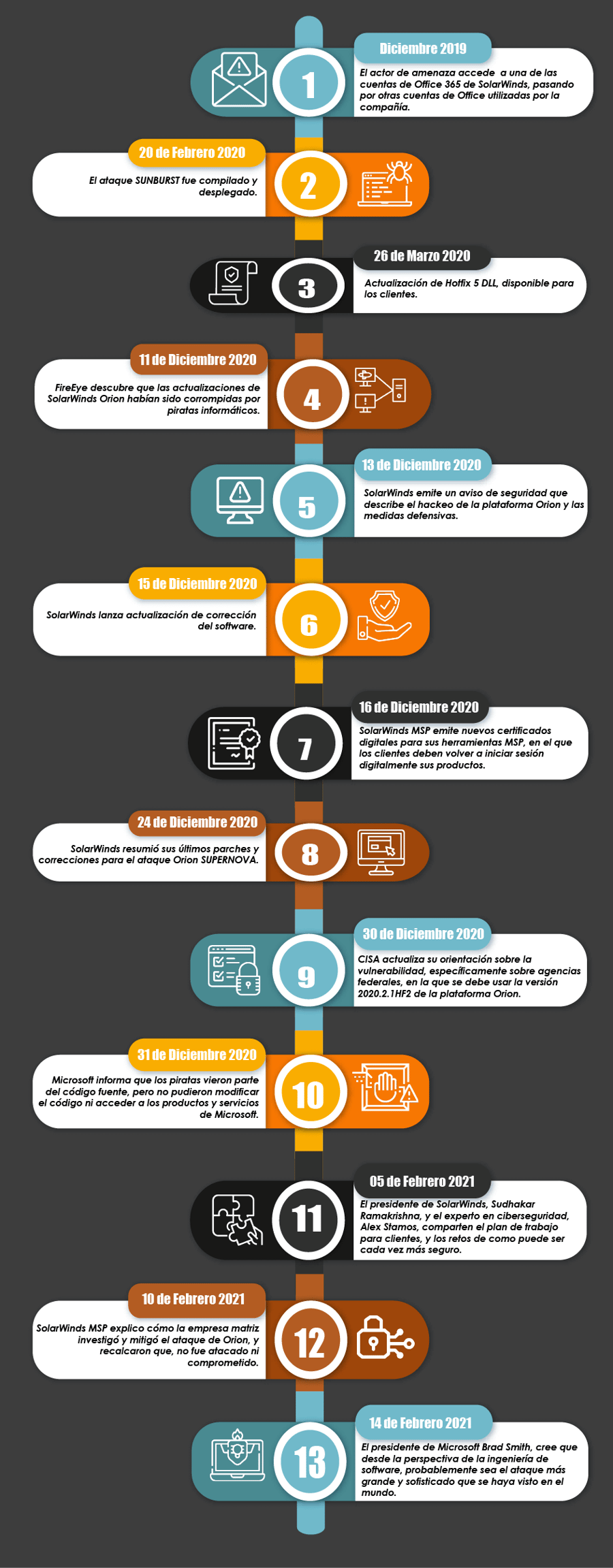

A continuación, se presenta una línea de tiempo respecto a las acciones tomadas por parte de SolarWinds desde el día en el que se presentó la actividad sospechosa.

De acuerdo a las investigaciones, SolarWinds era uno de los tantos objetivos de una operación cibernética altamente sofisticada, de hecho, Brad Smith, presidente de Microsoft, indicaba en una entrevista reciente: "Creo que desde el punto de vista de la ingeniería de software, probablemente sea justo decir que se trata del mayor y más sofisticado ataque que el mundo haya visto en toda la historia". Es decir, este ataque ha sido coordinado para comprometer a múltiples empresas de software y hardware; pues esta operación fue un ataque indiscriminado y generalizado a la infraestructura de TI, y no solamente a un proveedor.

Para afectar la cadena de suministro de Orion, sustituyeron un paquete de actualización del programa por otro con malware.

Pero, ¿Quiénes están detrás del hack? Esta es una pregunta que sigue siendo abierta a la interpretación y que probablemente continúe sin respuesta por mucho tiempo, pues las investigaciones siguen en curso. Sin embargo, investigaciones que se han venido conociendo a través de blogs especializados indican que, es posible que otras empresas se hayan visto comprometidas antes que las versiones de la plataforma Orion se vieran afectadas y que lo que hasta el momento se ha visto, es solamente "la punta del iceberg".

A medida que SolarWinds continúa colaborando con expertos y agencias gubernamentales para investigar los ataques, se han explorado diversas teorías de cómo los actores de riesgo pudieron ingresar y acceder al entorno, pues actualmente se cree que proviene de un compromiso de credenciales y/o acceso a través de una aplicación de terceros. Pero, de nuevo, esta es una pregunta que continuará abierta hasta que las investigaciones y análisis forenses arrojen resultados concluyentes.

Al parecer se trataba de un ataque contra el gobierno de EE.UU. y otras instituciones complejas; pues los expertos coinciden en que era una maniobra más de espionaje que de destrucción y no buscaban precisamente tumbar o afectar un servicio, al menos hasta el momento en el que se detectó el hack.

En consecuencia, SolarWinds ha analizado datos de varios sistemas y registros, incluidos Microsoft Office 365 y Azure, junto con los registros de SEM (Security Event Manager). Este análisis ha determinado que los hackers obtuvieron acceso no autorizado y realizaron un sondeo previo a la prueba experimental realizada en la plataforma de software de Orion en octubre de 2019. Ver comunicado.

Como uno de los partners de SolarWinds para Latinoamérica, E-dea Networks ha sido un facilitador de los requerimientos que los clientes han tenido, respecto a las posibles vulnerabilidades, hoy bajo investigación de cara al fabricante. Asumimos el rol de canalizador de requerimientos, brindando acompañamiento e información que SolarWinds durante todo el proceso ha enviado a nivel global a los interesados en estos eventos o que creyeron haber sido expuestos a una posible brecha de seguridad, implementando medidas de seguridad adicionales e identificando aquellos ambientes susceptibles de vulnerabilidad que estuvieran dentro de la versión afectada para apoyarlos en el proceso de actualización y análisis de impacto, impidiendo que el posible riesgo se llegue a materializar.

Los reportes indican que el 80% de los posibles afectados estarían en EE.UU, pues se cree que el ciberataque tenía como objetivo entidades gubernamentales. No se tiene un reporte de que empresas y entidades públicas en LATAM y Colombia en particular hayan tenido algún tipo de afectación .

Para brindar mayor tranquilidad a la comunidad, se ha creado un informe con acciones correctivas por SolarWinds acorde al producto y la versión instalada.

La vulnerabilidad SUNBURST podría haber afectado las versiones de Orion:

Y con SUPERNOVA las versiones anteriores a Orion Core 2020.2.1 HF2.

Así mismo, SolarWinds ha liberado varios HotFix desde el día siguiente en que la vulnerabilidad fue detectada:

Estas actualizaciones contienen controles de seguridad para cerrar la brecha en las versiones de las plataformas en donde se identificaron las vulnerabilidades.

Según, la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) otras empresas se vieron comprometidas antes que las versiones afectadas de la plataforma Orion se implementarán para los clientes el año pasado. Por lo cual, no puede considerarse como un ataque solo hacia SolarWinds.

Del mismo modo, (CISA) ha definido tres categorías de riesgo para las entidades con productos SolarWinds, la cual puedes consultar dando click aquí.

E-dea Networks cuenta con un Comité de Ciberseguridad que se encuentra monitoreando novedades presentadas en todo el ambiente de ciberseguridad. Así mismo, nos encargaremos de ejecutar las recomendaciones del fabricante, primero en nuestros entornos de prueba, para facilitar la realización de los procedimientos indicados y luego implementarlos en los entornos de nuestros clientes.

Porque con SUNBURST se ha presentado un cambio de estándares en la industria del software. Esto destaca la necesidad de tener mayor colaboración dentro de la industria para mejorar colectivamente la seguridad en la forma en que se previenen este tipo de amenazas y operaciones en el futuro, ya que no solo se compartirán los hallazgos entre las empresas de software, sino también con agencias de inteligencia y legisladores de todo el mundo.

La identificación de estas vulnerabilidades ha generado un proceso de auditoría de las aplicaciones creadas por SolarWinds, buscando que se conviertan en una de las más seguras del mercado con la ayuda de entidades de Ciberseguridad de USA, creando nuevos protocolos seguridad desde el diseño, que siguen trabajando mancomunadamente para soportar los productos.

Para la tranquilidad de los clientes nuevos y actuales, SolarWinds indica que el fortalecimiento de los productos a nivel de seguridad es su principal prioridad, en pro de las mejores prácticas de seguridad de la información.

“La UCG (Cyber Unified Coordination Group) cree que, de los aproximadamente 18,000 clientes afectados por el producto SolarWinds Orion del sector público y privado, un número mucho menor de clientes fue comprometido en las actividades subsiguientes en sus sistemas. Hasta ahora, hemos identificado menos de diez agencias gubernamentales de EE.UU. que entran en esta categoría y estamos trabajando para identificar y notificar a las entidades no gubernamentales que también pudieron verse afectadas”.

.jpg?width=900&name=LINEA%20DE%20TIEMPO%20VULNERABILIDAD%20SW-02%201%20(1).jpg)

Desde que se anunció el ciberataque, SolarWinds ha trabajado con clientes y socios para garantizar la seguridad de sus entornos, moviéndose con rapidez para comprender cómo se llevó a cabo el ataque y con qué finalidad; y de esta forma aprender, mejorar y establecer nuevos estándares.

Sabemos que hoy en día los ciberataques son las amenazas con más rápido crecimiento, en el que cualquier empresa podría sufrir un ataque continuo y sin precedentes. Por esta razón, hay que verlo como una oportunidad para liderar el esfuerzo de toda la industria para crear cada vez entornos de software más seguros.

Hoy en día se están tomando medidas inmediatas para fortalecer y proteger el entorno mediante la implementación de prácticas de seguridad adicionales; las cuales tendrán un gran significado y serán representativas dentro de la industria del software en general. Para conocer más detalles ingresa aquí.

Te puede interesar leer: SolarWinds en Colombia

La experiencia que ha vivido SolarWinds y lo que ha aprendido en cuanto a la situación que vive, podrá beneficiar enormemente tanto a clientes, como a la industria en general, ayudando a construir una comprensión más profunda de estos tipos de ataques, para crear planes de seguridad más fuertes para las empresas.

El próximo 8 de marzo del 2021 SolarWinds, revocará el certificado de firma de código digital de las versiones de software afectadas por la vulnerabilidad SUNBURST. Siendo esta una de las mejores prácticas de seguridad en la industria.

Para la versión 2020.2 de la plataforma Orion sin revisión instalada, o la versión 2020.2 HF 1, se debe actualizar a la versión 2020.2.1 HF 2 de la plataforma Orion lo antes posible para garantizar la seguridad de su entorno, ya que reemplaza el componente comprometido y proporciona varias mejoras de seguridad adicionales.

Para la plataforma Orion versión 2019.4 HF 5 se debe actualizar a la versión 2019.4 HF.

Alentamos a todos los clientes a ejecutar solo versiones compatibles de los productos y actualizar a las últimas versiones para obtener el beneficio total de las actualizaciones y mejoras.

Hemos preparado una lista de enlaces donde se podrá obtener información actualizada a las inquietudes que se puedan estar presentando. Estos son los enlaces más importantes que trataremos de actualizar a medida que haya novedades.

Cabe destacar, que esta no es una lista "oficial", es una lista independiente y recomendamos siempre verificar la información oficial de SolarWinds.

El mejor lugar para revisar las actualizaciones son las páginas oficiales de advertencia de seguridad de SolarWinds.

Así mismo, existen otras páginas y comunidades de SolarWinds donde se expanden diferentes temas.

marketing@e-dea.co