BoryptGrab es una campaña de malware detectada en 2026 que utiliza repositorios falsos de código abierto en GitHub para distribuir un infostealer. La causa es el uso de técnicas de SEO Hijacking para engañar desarrolladores, y la solución exige auditorías de código, reinicio de identidades y el uso de MFA físico.

Esto es lo que aprenderás:

En este artículo, descubrirás cómo el malware BoryptGrab está explotando la infraestructura de confianza del código abierto para comprometer activos digitales. Aprenderás a identificar repositorios maliciosos, comprenderás el peligro del componente TunnesshClient y conocerás el protocolo de "confianza cero" necesario para proteger la cadena de suministro de tu organización

El Reto de la confianza en el desarrollo moderno

En marzo de 2026, la plataforma de desarrollo más importante del mundo, GitHub, se ha visto inundada por una sofisticada campaña de malware conocida como BoryptGrab. A diferencia de las brechas de seguridad tradicionales en servidores, este incidente utiliza la infraestructura de confianza de la comunidad para distribuir software malicioso a través de repositorios de código abierto fraudulentos, capturando activos digitales de miles de usuarios.

Para los tomadores de decisiones, este ataque representa un cambio de paradigma: el enemigo ya no solo intenta romper el firewall, sino que se infiltra en las herramientas colaborativas que los equipos usan a diario. Conectar los retos de negocio con una infraestructura tecnológica segura requiere entender que el código abierto es hoy un vector crítico que exige vigilancia constante.

¿Qué es "BoryptGrab" y por qué es tan peligroso?

Para entender el riesgo de este ataque al código abierto, es vital comprender su método de engaño. Mientras que otros malwares buscan dañar el sistema operativo, el objetivo de BoryptGrab es el robo sigiloso de identidad y activos financieros.

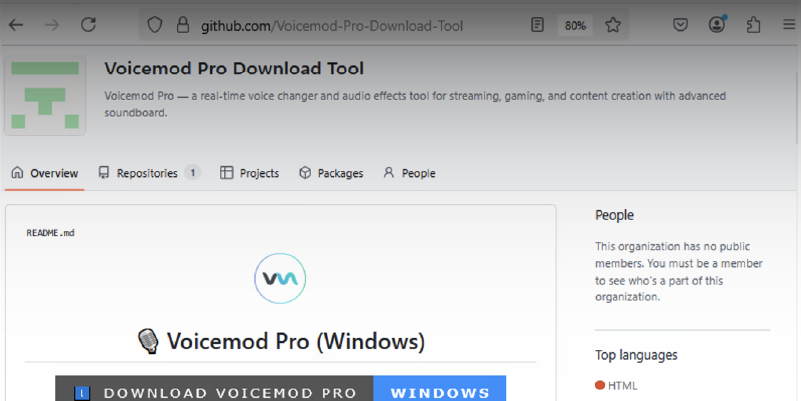

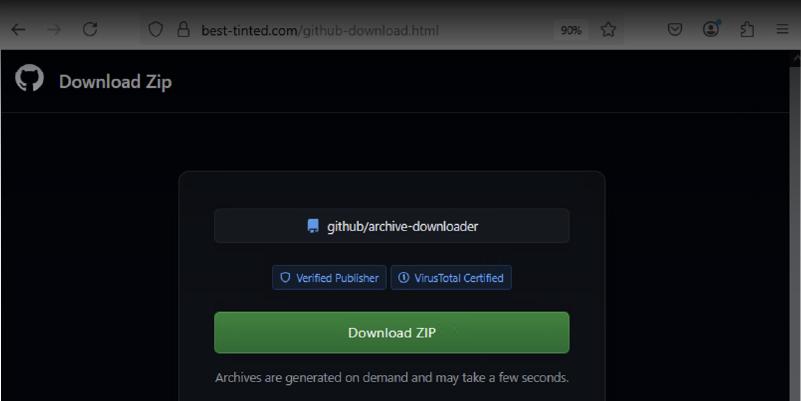

Este software se oculta en proyectos de código abierto que aparentan ser herramientas legítimas (como optimizadores de juegos o software de edición). Una vez ejecutado, actúa como un "infostealer" de alta precisión: no solo roba contraseñas, sino que extrae las "llaves" de acceso directo a billeteras de criptomonedas y sesiones activas en navegadores, permitiendo a los atacantes vaciar cuentas sin necesidad de conocer la clave del usuario.

Datos clave del incidente

El ataque destaca por su capacidad de manipular la percepción de seguridad de los desarrolladores que consumen código abierto:

-

Alcance: Se han detectado más de 100 repositorios maliciosos que utilizan técnicas de SEO Hijacking y manipulación de métricas (estrellas y commits falsos) para aparecer en los primeros resultados de búsqueda de GitHub.

-

Capacidades de robo: El malware está diseñado para extraer credenciales de billeteras digitales (como Ledger, Binance y Exodus), además de cookies de sesión y tokens de aplicaciones como Discord y Telegram.

También te puede interesar: El nuevo ataque que abusa de DNS y nslookup

Persistencia avanzada: TunnesshClient

La campaña despliega un componente llamado TunnesshClient, que crea un túnel SSH inverso. Esto permite a los atacantes mantener un acceso remoto permanente al equipo infectado que interactuó con el código abierto malicioso, saltándose las protecciones de red estándar y garantizando una persistencia que compromete la infraestructura a largo plazo.

Fuente: Trend micro

Impacto en el ecosistema digital y financiero

BoryptGrab no solo afecta a individuos; golpea el corazón de la colaboración tecnológica. GitHub es la base de la innovación moderna, y este ataque rompe el principio de confianza implícita en el código abierto.

La interrupción y el robo de activos tienen consecuencias graves:

-

Pérdida inmediata de fondos en criptoactivos para desarrolladores y empresas.

-

Suplantación de identidad mediante el robo de tokens de comunicación.

-

Contaminación de la cadena de suministro de software, donde un desarrollador infectado puede subir código malicioso a proyectos corporativos reales sin saberlo.

¿Cómo protegerse de este ataque?

La recuperación ante una infección por BoryptGrab es extremadamente delicada. Al tratarse de un robo de identidad a través de código abierto, no basta con eliminar el malware; el usuario debe asumir que todas sus cuentas han sido comprometidas.

En E-dea Networks recomendamos seguir este protocolo de "confianza cero":

-

Auditoría de código: No ejecutar nunca binarios (.exe o .bat) descargados de repositorios de código abierto cuya procedencia no haya sido verificada minuciosamente.

-

Reinicio de identidad: Cambiar todas las contraseñas y cerrar sesiones activas desde un dispositivo limpio.

-

Uso de MFA físico: Implementar llaves de seguridad físicas (como YubiKey) que no dependen de tokens de software vulnerables.

No permitas que el uso de código abierto se convierta en una vulnerabilidad para su empresa. En E-dea Networks somos expertos en blindar infraestructuras críticas y asegurar la continuidad de tu negocio.

Por E-dea Networks