El modelo Zero Trust (ZT), es un marco de seguridad que asume que ninguna entidad es confiable por defecto. El Zero Trust (ZT), o Confianza Cero, es un modelo de seguridad de infraestructura TI diseñado bajo el principio fundamental de "nunca confiar, siempre verificar". A diferencia de las defensas perimetrales tradicionales, el Zero Trust exige una validación estricta y continua de cada usuario, dispositivo y flujo de datos, sin importar si la conexión se origina dentro o fuera de la red corporativa.

Índice

- El ocaso de la VPN: limitaciones críticas en la infraestructura TI actual

- Principios fundamentales del modelo Zero Trust

- SASE y acceso Granular: la arquitectura del privilegio mínimo

- Comparativa técnica: VPN tradicional vs. Zero Trust Network Access (ZTNA)

- Implementación estratégica de Zero Trust en la empresa

- Preguntas frecuentes (FAQs)

Esto es lo que descubrirás

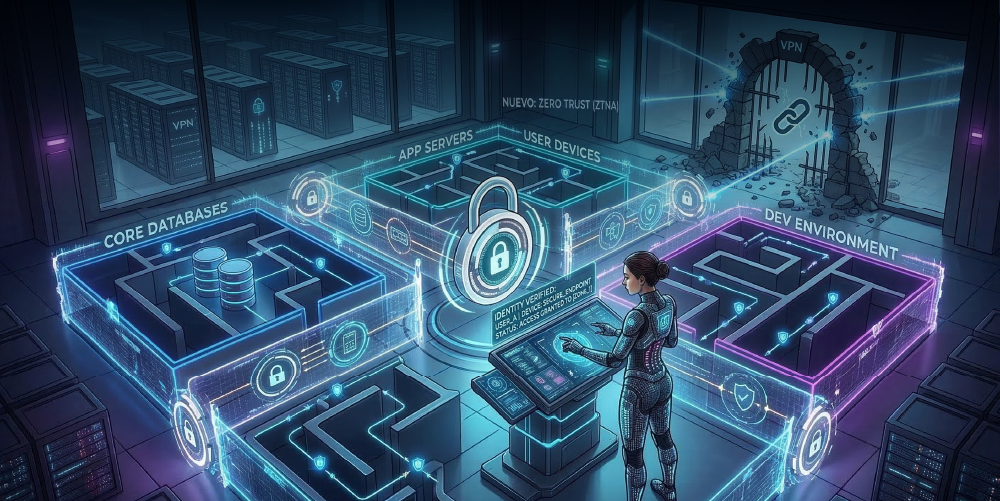

El acceso Zero Trust representa la evolución necesaria frente a las limitaciones de las VPNs convencionales en entornos de trabajo híbrido. Al implementar políticas de Privilegio Mínimo y microsegmentación, este modelo garantiza que los usuarios solo accedan a los recursos específicos que necesitan para su labor, reduciendo drásticamente la superficie de ataque y neutralizando el movimiento lateral de posibles amenazas dentro de la infraestructura TI.

El ocaso de la VPN: limitaciones críticas en la infraestructura TI actual

Las Redes Privadas Virtuales (VPN), han dejado de ser efectivas en la infraestructura TI moderna debido a su enfoque de "confianza implícita", el cual otorga acceso total a la red una vez superado el perímetro inicial.

Durante décadas, la VPN fue la herramienta estándar para el acceso remoto. Sin embargo, su arquitectura se basa en un concepto obsoleto: el perímetro definido por hardware. Cuando un usuario se conecta vía VPN, generalmente obtiene una dirección IP dentro de la red interna, lo que le otorga visibilidad sobre recursos que no necesariamente requiere. Esta confianza excesiva es el mayor riesgo en la actualidad, ya que si las credenciales de un empleado son comprometidas, el atacante tiene una "llave maestra" para explorar toda la red corporativa.

Además, las VPNs tradicionales suelen generar problemas de rendimiento. El tráfico debe ser encaminado hacia un concentrador central antes de llegar a la nube, un proceso ineficiente para empresas que utilizan aplicaciones SaaS de forma intensiva. La infraestructura TI actual requiere agilidad, y la VPN actúa frecuentemente como un cuello de botella que ralentiza la productividad y complica la gestión de seguridad en dispositivos distribuidos.

Principios fundamentales del modelo Zero Trust

El modelo Zero Trust se rige por tres pilares técnicos: la verificación explícita de cada intento de acceso, el uso de privilegios mínimos para limitar la exposición y la asunción constante de brecha.

1. Verificación explícita y continua

En la arquitectura Zero Trust, la autenticación no ocurre una sola vez al inicio de la sesión. La infraestructura TI evalúa constantemente múltiples puntos de datos: la identidad del usuario, la ubicación geográfica, la postura de seguridad del dispositivo y el tipo de recurso solicitado. Si alguna variable cambia de forma sospechosa, el sistema revoca o limita el acceso de inmediato, garantizando una protección proactiva en tiempo real.

2. Acceso de privilegio mínimo (PoLP)

El principio de Privilegio Mínimo es el corazón operativo de este modelo. A diferencia de la VPN, donde el acceso es a nivel de red, en ZTNA el acceso es a nivel de aplicación. Un desarrollador solo puede visualizar su entorno de pruebas, mientras que un administrativo solo accede al ERP. Esta restricción evita que un software malicioso se propague lateralmente por otros segmentos de la infraestructura TI.

3. Microsegmentación de la red

La microsegmentación divide la infraestructura en zonas de seguridad pequeñas y aisladas. Al crear perímetros granulares alrededor de cada carga de trabajo crítica, el modelo asegura que, incluso si un segmento es vulnerado, el daño se mantenga contenido. Esto transforma la red en un ecosistema de "islas de seguridad" que se comunican solo bajo reglas estrictas, eliminando la visibilidad innecesaria para actores malintencionados.

SASE y acceso granular: la arquitectura del privilegio mínimo

La arquitectura SASE (Secure Access Service Edge), proporciona el vehículo ideal para Zero Trust al converger funciones de red y seguridad en la nube, permitiendo un acceso granular basado en identidad.

SASE revoluciona la gestión de la infraestructura TI al mover el plano de control de seguridad al borde (Edge). Cuando una organización implementa SASE, no solo protege su oficina central, sino cada punto de conexión individual. Esto permite aplicar políticas de acceso granular de forma consistente: el sistema reconoce quién es el usuario y qué permiso específico tiene, sin importar su ubicación física.

La integración de ZTNA dentro de SASE permite que las aplicaciones internas se vuelvan invisibles para la internet pública. A diferencia de los servidores VPN que publican puertos abiertos, los recursos protegidos por Zero Trust solo responden a usuarios autorizados tras una validación exitosa. Esta capa de invisibilidad técnica reduce radicalmente la probabilidad de ataques dirigidos y escaneos de vulnerabilidades.

Comparativa técnica: VPN tradicional vs. Zero Trust Network Access (ZTNA)

Analizar las diferencias estructurales entre estos dos modelos revela por qué ZTNA es la opción superior para garantizar la integridad de los datos en la infraestructura TI moderna.

| Característica técnica | VPN convencional | Zero trust (ZTNA) | Ventaja para la infraestructura TI |

|---|---|---|---|

| Nivel de acceso | Nivel de red (IP/Subred) | Nivel de aplicación (Capa 7) | Evita el movimiento lateral de amenazas. |

| Confianza | Implícita (dentro = seguro) | Ninguna (verificación constante) | Máxima protección de identidad. |

| Visibilidad de red | Red completa visible | Aplicaciones ocultas | Reduce la superficie de ataque. |

| Experiencia de usuario | Latencia por reenvío de tráfico | Acceso directo optimizado | Mejora la productividad del empleado. |

| Escalabilidad | Limitada por hardware | Elástica (nube) | Crecimiento ágil sin inversión CAPEX. |

Implementación estratégica de Zero Trust en la empresa

Para que la transición de VPN a Zero Trust sea exitosa, la infraestructura TI debe pasar por un proceso de maduración. No se trata solo de instalar una herramienta, sino de auditar cada activo y flujo de datos. Las organizaciones líderes comienzan identificando sus activos más valiosos para aplicarles primero las políticas de microsegmentación.

Este enfoque permite una adopción gradual que no interrumpe la operatividad diaria. Con la ayuda de soluciones de gestión de identidad avanzadas, las empresas pueden integrar factores de autenticación multifactor (MFA), elevando la barra de seguridad a niveles que la VPN tradicional nunca podría alcanzar. La meta final es una infraestructura donde la seguridad sea invisible para el usuario pero impenetrable para el atacante.

Preguntas frecuentes (FAQs)

1. ¿Zero Trust reemplaza por completo a la VPN?

Sí, el modelo Zero Trust está diseñado para sustituir a la VPN, ofreciendo una seguridad mucho más granular, mayor velocidad de conexión y una gestión simplificada basada en la identidad.

2. ¿Cómo mejora Zero Trust el rendimiento de las aplicaciones?

Mejora el rendimiento al permitir conexiones directas a la nube sin necesidad de pasar por un concentrador central, lo que reduce la latencia y optimiza el uso de la infraestructura TI.

3. ¿Es difícil implementar Zero Trust en una infraestructura TI existente?

No es difícil si se realiza de forma gradual; se puede coexistir con sistemas legados mientras se migran las aplicaciones críticas al modelo de confianza cero, asegurando una transición fluida.

El valor estratégico de E-dea Networks en tu seguridad

En E-dea Networks, fortalecemos la gobernanza de TI de las organizaciones mediante la identificación y gestión inteligente de sus datos, brindando la estructura necesaria para alinear la tecnología con los objetivos de negocio. Entendemos que el mayor punto de dolor actual es la vulnerabilidad de los perímetros tradicionales; por ello, diseñamos arquitecturas Zero Trust que eliminan el riesgo del "acceso implícito".

Nuestra vocación de servicio permite a las empresas liberar el máximo potencial de su infraestructura, transformando la seguridad en un activo estratégico que crea sinergias a largo plazo y garantiza una operación blindada frente a las amenazas convencionales.

Por E-dea Networks