El Monitoreo de red es esencial para la salud de la infraestructura de TI. Nuestra guía de 5 pasos detalla cómo establecer objetivos, elegir herramientas, definir umbrales, analizar datos y optimizar tu Monitoreo de red para prevenir fallas operativas.

Índice

- La necesidad de un monitoreo de red proactivo.

- Paso 1: Define los objetivos de tu Monitoreo de red.

- Paso 2: Selecciona la herramienta de Monitoreo de red adecuada.

- Paso 3: Establece métricas y umbrales de alerta.

- Paso 4: Analiza datos y genera informes de rendimiento.

- Paso 5: Optimización continua del Monitoreo de red.

- La ventaja competitiva de la gestión de infraestructura

Esto es lo que descubrirás

Descubrirás la metodología paso a paso para implementar un sistema de Monitoreo de red robusto. Aprenderás a elegir las métricas correctas, cómo funcionan los umbrales de alerta para la detección temprana y cómo el análisis de datos te permite predecir y evitar fallos críticos en tu infraestructura de TI.

La red es, indiscutiblemente, el sistema circulatorio digital de cualquier organización. Por ella fluyen datos críticos, interacciones con clientes, y la comunicación esencial que mantiene viva la operación diaria. Cuando el flujo de datos se interrumpe, la productividad se desploma, el tiempo de inactividad genera pérdidas significativas, y la reputación empresarial se ve comprometida. Un enfoque reactivo, es decir, esperar a que algo falle para iniciar la corrección, ya no es viable en el panorama tecnológico actual.

Por ello, la implementación de un monitoreo de red proactivo y metódico es la base para asegurar la continuidad operativa y la salud de toda la infraestructura de TI. Dominar el Monitoreo de red es la clave para pasar de apagar incendios a prevenir desastres, garantizando que su infraestructura soporte las crecientes demandas del negocio.

¿Qué es el monitoreo de red?

El monitoreo de red es el proceso continuo de supervisar y analizar las actividades, el rendimiento y la seguridad de una red informática. Implica la recopilación y análisis de datos en tiempo real o históricos para evaluar el tráfico de la red, la utilización de recursos, la disponibilidad de servicios y para detectar posibles amenazas o problemas de seguridad.

¿Por qué es importante hacer un monitoreo de redes?

El objetivo principal del monitoreo de red es asegurar que la red funcione eficientemente, esté protegida contra amenazas y cumpla con los requisitos operativos y de rendimiento establecidos por una organización. Este proceso es esencial para garantizar la disponibilidad, confiabilidad y seguridad de una red, especialmente en entornos empresariales donde la conectividad y el acceso a los datos son fundamentales para las operaciones diarias.

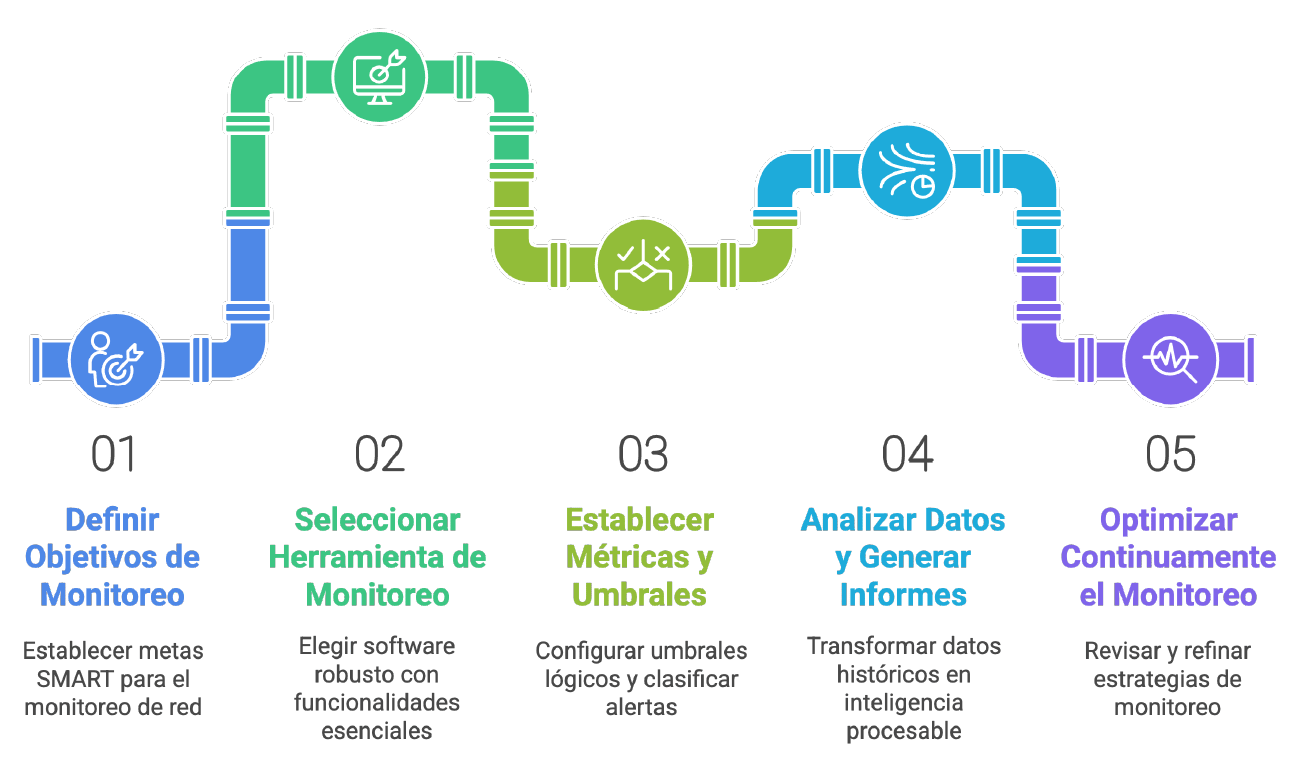

Conoce los 5 pasos para monitorear una red

Paso 1: Define los objetivos de tu Monitoreo de red

Antes de invertir en cualquier herramienta o dedicar recursos, es crucial definir con precisión qué espera lograr con su sistema de Monitoreo de red. La falta de objetivos claros convierte los datos recopilados en ruido, no en inteligencia. Sus metas deben ser SMART (Específicas, Medibles, Alcanzables, Relevantes y con Plazo de tiempo).

-

Preguntas Clave: ¿Cuál es el Mean Time To Repair (MTTR) actual que desea reducir? ¿Necesita garantizar un 99.99% de uptime en el servicio de e-commerce? ¿Su principal preocupación es la saturación de links de internet en horas pico?

-

KPIs Clave: Defina métricas específicas (p. ej., latencia máxima aceptable de 50 ms para el tráfico VoIP, o un uso de ancho de banda máximo del 85%). Estos objetivos cuantificables serán la brújula que guíe la configuración y el éxito de su Monitoreo de red en los pasos subsiguientes.

Paso 2: Selecciona la herramienta de Monitoreo de red adecuada (e-dea)

La elección del software correcto es un factor determinante en la eficacia de su estrategia. Una herramienta de Monitoreo de red robusta no solo debe hacer ping a los dispositivos, sino que debe ofrecer una visibilidad unificada y profunda de todos los componentes, sin importar si son físicos, virtuales o están en la nube (servidores, routers, switches y firewalls).

-

Funcionalidades esenciales: Asegúrese de que la solución soporte protocolos estándar como SNMP ($Simple Network Management Protocol$) para la gestión de dispositivos y NetFlow/J-Flow para el análisis del tráfico de red detallado. Además, el mapeo topológico y la capacidad de escalabilidad son imprescindibles. En e-dea, trabajamos con soluciones líderes que garantizan un Monitoreo de red integral, ofreciendo una plataforma centralizada que se adapta al crecimiento y a las necesidades tecnológicas específicas de su negocio.

Puedes leer también: Conoce el Software de monitoreo de red que ayudan a tu área de TI

Paso 3: Establece métricas y umbrales de alerta

Un sistema de Monitoreo de red que emite alertas constantes por cada mínima variación se vuelve inoperante. El equipo de TI se satura, ignora notificaciones y el riesgo de perder una alarma crítica aumenta exponencialmente. Es crucial establecer umbrales inteligentes.

-

Umbrales Lógicos y Basados en el Rendimiento: En lugar de generar una alerta cuando el uso de CPU llega al 90%, configure una alerta de advertencia al 80% que se dispare solo si se mantiene por más de 10 minutos. Esto permite una intervención temprana y evita falsos positivos causados por picos transitorios.

-

Clasificación de Severidad: Clasifique las alertas (informativa, advertencia, crítica) y asocie cada nivel de severidad a una acción específica. Esto ayuda al equipo de Monitoreo de red a priorizar la respuesta y asignar los recursos adecuados, garantizando que los problemas de alto impacto se traten de inmediato.

Paso 4: Analiza datos y genera informes de rendimiento

El verdadero valor del Monitoreo de red va más allá de las alertas en tiempo real; reside en la capacidad de transformar grandes volúmenes de datos históricos en inteligencia procesable.

-

Análisis Predictivo: Analice tendencias de tráfico estacionales, patrones de fallas recurrentes y rendimiento a largo plazo. Si observa que la latencia aumenta constantemente un 5% cada trimestre, puede predecir cuándo el link alcanzará su capacidad máxima y planificar la actualización con meses de anticipación.

-

Informes Estratégicos: Utilice los informes generados por el Monitoreo de red para justificar inversiones en nuevo hardware, evidenciar el cumplimiento de SLAs (Service Level Agreements) o proponer cambios en la arquitectura de la red. Esto convierte al departamento de TI en un socio estratégico, no solo en un centro de costos.

Paso 5: Optimización continua del Monitoreo de red

La infraestructura de TI nunca es estática; constantemente se añaden nuevos servidores, aplicaciones, o se migran servicios a la nube. Por lo tanto, su estrategia de Monitoreo de red debe ser un ciclo continuo de mejora.

-

Revisión y Refinamiento: Revise trimestralmente sus objetivos y umbrales. Si se ha implementado una nueva aplicación crítica, debe asegurarse de que el Monitoreo de red la cubra con los umbrales de rendimiento más estrictos.

-

Aprendizaje y Automatización: Utilice el feedback y la experiencia de su equipo para refinar constantemente las reglas de Monitoreo de red. Explore la posibilidad de automatizar la respuesta a problemas comunes, como el reinicio de un servicio no esencial que falla repetidamente, liberando al personal para que se enfoque en retos más complejos y estratégicos.

Comparativo de los tipos de monitoreo de red

|

Características |

Packet Sniffing |

Flow-based Monitoring |

Port Monitoring |

||

|

Tipo de Monitoreo |

Protocolo de Gestión de Red |

Captura y Analiza Paquetes |

Analiza Patrones de Tráfico |

Monitoreo de Puertos de Red |

Monitoreo del Rendimiento de Aplicaciones |

|

Granularidad de Datos |

Variables Específicas |

Paquetes Individuales |

Flujos de Datos |

Tráfico por Puerto |

Transacciones y Métricas Específicas |

|

Overhead en la Red |

Bajo |

Moderado a Alto |

Bajo a Moderado |

Muy Bajo |

Bajo |

|

Escalabilidad |

Alta |

Moderada a Alta |

Alta |

Alta |

Alta |

|

Detección de Intrusiones |

No |

Sí |

No |

No |

No |

|

Análisis de Tráfico |

No |

Sí |

Sí |

No |

No |

|

Tiempo Real |

Sí |

Sí |

Sí |

Sí |

Sí |

|

Notificaciones |

Sí |

Sí |

Sí |

Sí |

Sí |

|

Complejidad de Implementación |

Baja |

Moderada |

Moderada |

Baja |

Moderada |

Ventajas del monitoreo de redes

El monitoreo de red avanzado se establece como el pilar fundamental para garantizar la continuidad operativa y la eficiencia en el ecosistema digital de cualquier organización, trascendiendo la mera detección de fallos para convertirse en una herramienta de inteligencia estratégica. Su principal ventaja reside en la capacidad de otorgar visibilidad total y granular sobre cada activo crítico: desde el router periférico hasta el servidor de aplicaciones más vital.

Esta visión integral no solo permite la detección proactiva de anomalías, como picos de latencia o saturación de enlaces, sino que también facilita la identificación de cuellos de botella y el diagnóstico de la causa raíz de los problemas antes de que escalen e impacten a los usuarios finales. Al reducir drásticamente el Mean Time To Repair (MTTR), y minimizar el downtime, las empresas aseguran la disponibilidad constante de sus servicios, mejoran la experiencia del cliente y garantizan el cumplimiento de los Acuerdos de Nivel de Servicio (SLAs).

Implementar un monitoreo de red sofisticado transforma el caos de la infraestructura en un motor de rendimiento estable y predecible, al optimizar la asignación de recursos, facilitar la planificación de capacidad futura y liberar al equipo de TI de tareas reactivas para que se enfoquen en la innovación y el logro de los objetivos de negocio estratégicos.

Por: E-dea Networks